As 7 Magníficas cansaram? Descubra as próximas queridinhas do mercado

A computação quântica está deixando de ser apenas uma promessa teórica e começa a apresentar resultados concretos em laboratórios de grandes empresas e centros de pesquisa.

Com isso, cresce também a preocupação com o impacto que essa nova arquitetura de processamento pode ter sobre a segurança dos sistemas criptográficos que sustentam o mundo digital, incluindo o Bitcoin.

A ameaça principal não está ligada ao consenso ou à mineração. O risco está na capacidade que computadores quânticos suficientemente potentes terão de quebrar os algoritmos de criptografia assimétrica usados para gerar assinaturas digitais no protocolo do Bitcoin.

Se isso ocorrer, atores com acesso à computação quântica poderiam acessar bitcoins armazenados em endereços cujas chaves públicas já foram reveladas, como em transações antigas ou reutilizadas. Isso representa um risco real à integridade do sistema.

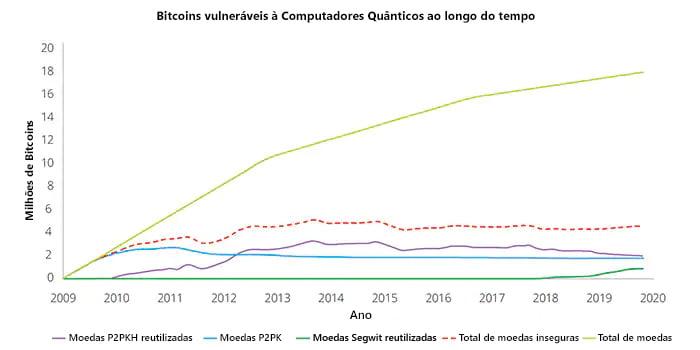

Ainda que esse cenário esteja longe de ser uma realidade de curto prazo, o risco é concreto e precisa ser levado em conta. Cerca de 25% dos bitcoins em circulação estão, atualmente, em endereços considerados vulneráveis a ataques quânticos, seja por reutilização de chaves públicas ou por estarem em formatos antigos.

Ao contrário do que sugerem manchetes alarmistas, a computação quântica não representa um colapso inevitável para o Bitcoin. No entanto, é sim um desafio técnico importante, que exigirá atualizações na estrutura criptográfica do protocolo.

Como o Bitcoin é protegido hoje

A segurança do Bitcoin está ancorada em dois pilares criptográficos fundamentais: a criptografia de chave pública, utilizada para autenticação de transações, e o hashing criptográfico, responsável pela integridade dos blocos da rede.

No modelo de criptografia assimétrica, cada usuário possui um par de chaves: uma chave privada (secreta, usada para assinar transações) e uma chave pública (compartilhada com a rede, usada para verificar a validade da assinatura).

No Bitcoin, esse esquema (criptografia assimétrica) é implementado pelo algoritmo ECDSA (Elliptic Curve Digital Signature Algorithm), que assegura que somente o verdadeiro detentor da chave privada pode movimentar os fundos associados a um endereço.

Já o hashing é utilizado para garantir a integridade e a imutabilidade dos blocos da blockchain. Cada bloco contém um identificador gerado pelo SHA-256, que transforma qualquer entrada (como os dados de transações) em uma sequência única de 256 bits.

Alterar qualquer informação dentro de um bloco modificaria seu hash, invalidando-o automaticamente em relação ao bloco seguinte. Essa propriedade é o que permite que a rede detecte manipulações ou tentativas de fraude.

A diferença entre esses dois mecanismos: a criptografia de chave pública protege a identidade e o controle de fundos, enquanto o hashing protege a integridade da cadeia de blocos como um todo.

No cenário atual, ambas as técnicas são seguras contra ataques utilizando os computadores usuais. Não há, até o momento, capacidade computacional prática para derivar uma chave privada a partir de uma chave pública (ECDSA), nem para encontrar uma colisão no SHA-256.

No entanto, essa segurança parte de pressupostos válidos somente sob a arquitetura computacional tradicional, e não a quântica.

Assim, embora o sistema ainda funcione com segurança no presente, os limites da abordagem atual já são conhecidos, e a necessidade de adaptação diante de novos paradigmas computacionais é uma questão de tempo e de preparação.

Ameaças Reais da Computação Quântica

A principal ameaça da computação quântica ao Bitcoin está na capacidade teórica de quebrar a criptografia usada nas assinaturas digitais.

Em específico, o algoritmo de assinatura ECDSA (responsável pelas chaves), torna-se vulnerável diante de um tipo específico de ataque viabilizado por computadores quânticos: o algoritmo de Shor.

Shor, desenvolvido em 1994, é um algoritmo quântico (projetado para rodar em máquinas quânticas) que pode resolver com alta eficiência problemas de fatoração e de logaritmo discreto, que são justamente as bases de segurança dos algoritmos assimétricos, como o ECDSA.

Isso significa que, com uma máquina quântica suficientemente poderosa, seria possível derivar a chave privada a partir de uma chave pública revelada em uma transação. Esse processo é computacionalmente inviável em computadores tradicionais, mas não em arquiteturas quânticas.

Importante notar que essa ameaça recai apenas sobre as assinaturas digitais, e não sobre os mecanismos de hashing usados para proteger blocos no protocolo.

O SHA-256, que é um algoritmo de hash resistente a pré-imagem, continua seguro mesmo em cenários quânticos, sofrendo apenas uma redução de sua força bruta (por meio do algoritmo de Grover), mas ainda considerado robusto para aplicações atuais.

O risco mais direto está associado a tipos específicos de endereços:

-

Endereços p2pk (pay-to-public-key), usados nas transações iniciais do Bitcoin (incluindo as de Satoshi Nakamoto). Neles, a chave pública já está visível diretamente no endereço, o que os torna alvos óbvios de ataques se uma máquina quântica funcional for desenvolvida.

-

Endereços p2pkh (pay-to-public-key-hash) que foram reutilizados. Nesse formato, a chave pública é inicialmente oculta e só é revelada no momento em que se realiza uma transação de saída. O problema ocorre quando esse mesmo endereço é utilizado novamente para receber novos fundos, porque agora existe uma chave pública exposta que pode ser linkada à chave privada via computação quântica.

Atualmente, as carteiras modernas adotam boas práticas de gerenciamento automático de endereços. Isso significa que, a cada vez que o usuário recebe um pagamento ou realiza uma transação, a carteira gera automaticamente um novo endereço (ou seja, uma nova chave pública associada a uma nova chave privada).

No entanto, por anos isso não foi seguido de forma ampla. Estimativas on-chain apontam que cerca de 25% dos bitcoins em circulação estão em endereços vulneráveis, seja por usarem o formato p2pk ou por reutilizarem endereços p2pkh. Isso representa mais de 4 milhões de BTC, ou mais de US$ 40 bilhões em valores atuais.

Além disso, mesmo endereços considerados seguros hoje, como os p2pkh ou segwit não reutilizados, enfrentam uma janela crítica de vulnerabilidade.

Isso ocorre entre o momento em que uma transação é assinada (e a chave pública é exposta) e o instante em que ela é confirmada na blockchain via mineração. Durante esse intervalo, um invasor com capacidade quântica poderia capturar a chave pública, quebrá-la e submeter uma transação concorrente oferecendo uma taxa maior, potencialmente se apropriando dos fundos antes da confirmação do envio legítimo.

Embora hoje não existam computadores quânticos capazes de realizar esse tipo de ataque em tempo real, o simples fato de que milhões de bitcoins estão tecnicamente acessíveis caso tal tecnologia se concretize é um vetor de preocupação para a rede. Mesmo um ataque pontual, se bem-sucedido, poderia abalar a confiança no sistema e gerar reações em cadeia no mercado de criptoativos.

Caminhos de Defesa Quântica

A ameaça da computação quântica ainda não exige uma resposta emergencial, mas ela impõe uma necessidade de adaptação nos próximos anos. Felizmente, parte da comunidade já está se antecipando, tanto em práticas individuais quanto em debates sobre mudanças estruturais no protocolo do Bitcoin.

Usuários mais conscientes já adotam medidas de precaução simples e eficazes, como evitar a reutilização de endereços e sempre transferir seus fundos para endereços novos, onde a chave pública ainda não foi revelada, além de utilizar carteiras que já possuem esses mecanismos nativos de proteção.

No nível do protocolo, desenvolvedores discutem propostas de melhorias conhecidas como BIPs (Bitcoin Improvement Proposals). Algumas dessas propostas visam modificar o esquema de assinaturas digitais do Bitcoin, migrando para métodos mais resistentes a ataques quânticos. Isso inclui, por exemplo, a adoção de algoritmos alternativos ao ECDSA.

Um exemplo de BIP é o QRAMP (Quantum Resistant Asset Migration Proposal), uma proposta discutida pela comunidade para permitir uma transição segura e coordenada dos ativos em Bitcoin para novos formatos de endereços e assinaturas compatíveis com criptografia pós-quântica. Embora ainda em fase de conceituação, esse BIP ilustra o movimento da comunidade em direção à resolução do problema quântico.

Esse esforço se conecta diretamente ao campo emergente da criptografia pós-quântica (PQC), que utiliza estruturas resistentes a computadores quânticos. A principal referência global nesse campo é o Instituto Nacional de Padrões e Tecnologia (NIST) dos Estados Unidos.

No contexto do Bitcoin, é possível que futuras atualizações envolvam forks planejados, isto é, mudanças no protocolo que exigem consenso entre os participantes da rede. Um hard fork para adoção de assinaturas pós-quânticas é uma das possibilidades em discussão. Ele permitiria a migração ordenada para novos esquemas criptográficos, preservando a segurança da rede sem comprometer sua integridade histórica, como o BIP supracitado do QRAMP.

Além disso, o próprio registro histórico da blockchain permanece intacto. Em um cenário extremo, seria possível restaurar o Bitcoin a partir desse histórico, iniciando uma nova rede já protegida contra riscos trazidos pela computação quântica.

Embora o risco ainda seja incipiente, os caminhos para mitigar seus efeitos estão sendo traçados de forma progressiva.

Desafio Não Apenas do Bitcoin

A chegada da computação quântica representa um risco estrutural que vai muito além do Bitcoin.

Toda a infraestrutura digital moderna (bancos, sistemas governamentais, redes de internet etc.) depende de algoritmos de criptografia baseados em fundamentos matemáticos que poderão ser quebrados por computadores quânticos suficientemente potentes.

Sistemas bancários utilizam criptografia assimétrica para validar transações e proteger dados sensíveis. Provedores de internet e aplicações web dependem do protocolo TLS (Transport Layer Security), cuja segurança repousa nos mesmos fundamentos. Governos e forças armadas também usam chaves criptográficas para proteger comunicações confidenciais.

Em todos esses casos, a quebra da criptografia pode expor segredos de Estado, sistemas de defesa e ataque, contas bancárias, registros médicos e informações privadas em escala global.

O desafio, portanto, não é específico do Bitcoin, mas civilizacional.

Em termos técnicos e de coordenação global, um paralelo possível é o bug do milênio, conhecido como Y2K. O problema envolvia sistemas que armazenavam datas com apenas dois dígitos para o ano, o que poderia causar falhas ao virar de 1999 para 2000. Embora não fosse uma ameaça à criptografia, exigiu uma mobilização internacional para revisar e atualizar sistemas vulneráveis, e foi superado com êxito.

Dessa forma, o Bitcoin irá impulsionar a transição para um novo sistema digital global com proteção à computação quântica. Por ser um sistema de código aberto, com forte engajamento técnico da comunidade e governança distribuída, o Bitcoin já discute soluções de forma pública e estruturada, como vimos com os BIPs voltados à segurança pós-quântica. Além disso, sua importância como reserva de valor descentralizada pressiona para que a rede seja proativa frente a ameaças emergentes.

Por fim, embora o risco seja concreto, há uma janela de tempo para agir. O avanço da computação quântica é gradual, o que permite que desenvolvedores, empresas e governos tracem planos e estratégias de adaptação.